Hi guys

i checked my LDAP bind connection with below script

«<?php

// using ldap bind

$ldaprdn = ‘uname’; // ldap rdn or dn

$ldappass = ‘password’; // associated password

// connect to ldap server

$ldapconn = ldap_connect(«ldap.example.com»)

or die(«Could not connect to LDAP server.»);

if ($ldapconn) {

// binding to ldap server

$ldapbind = ldap_bind($ldapconn, $ldaprdn, $ldappass);

// verify binding

if ($ldapbind) {

echo «LDAP bind successful…»;

} else {

echo «LDAP bind failed…»;

}

} «

and everything be ok and has been reported «LDAP bind successful…

also check with ldapsearch qurey and everything is ok .

but when i try authenticate to Homer via LDAP , ngrep result in my server show below error:

10.x.x.x:389 -> 17x.x.x.x:44506 [AP] #156

0….h…a…._..1…X80090308: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839

I know the error Indicates an Active Directory (AD) AcceptSecurityContext error, which is returned when the username is valid but the combination of password and user credential is invalid. This is the AD equivalent of LDAP error code 49.

but i dont know what What causes this error?

also my parameter configured in preferences.php are:

define(‘AUTHENTICATION’,»LDAP»);

define(‘LDAP_HOST’,»1x.xx.x»);

define(‘LDAP_PORT’,389);

define(‘LDAP_VERSION’,3);

define(‘LDAP_ENCRYPTION’,»none»);

define(‘LDAP_BIND_USER’,»cn=xx,ou=xx,ou=xx,dc=xx,dc=xx»);

define(‘LDAP_BIND_PASSWORD’,»xx»);

define(‘LDAP_BASEDN’,»dc=xx,dc=xx»);

define(‘LDAP_USERNAME_ATTRIBUTE_OPEN’,»uid=»);

define(‘LDAP_USERNAME_ATTRIBUTE_CLOSE’,»»);

define(‘LDAP_USERLEVEL’,3);

define(‘LDAP_UID’,»uidnumber»);

define(‘LDAP_USERNAME’,»uid»);

define(‘LDAP_GID’,»gidnumber»);

define(‘LDAP_FIRSTNAME’,»givenname»);

define(‘LDAP_LASTNAME’,»sn»);

define(‘LDAP_EMAIL’,»mail»);

define(‘LDAP_GROUPDN’,true);

define(‘LDAP_GROUP_USER’,’uid’);

define(‘LDAP_GROUP_ARRAY’,false);

define(‘LDAP_GROUP_ATTRIBUTE’,’memberUid’);

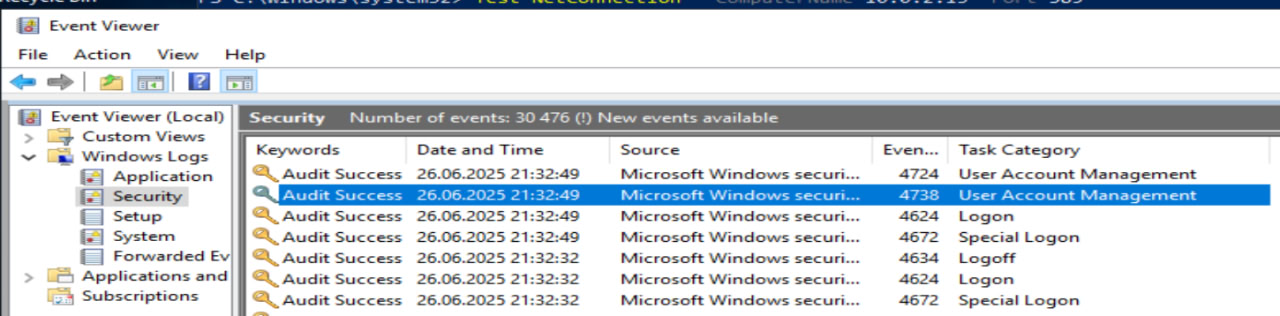

Отладка работы модуля синхронизации¶

Диагностика интеграции с MS AD¶

Диагностическая информация модуля интеграции с MS AD фиксируется в журналах событий LSA (Login Security Authority). В этих журналах отражаются:

-

Успешная смена пароля

-

Неуспешная смена пароля

Внимание

Типичная ошибка:

После вставки публичного ключа LDAP может возникнуть ошибка вида «id2 not found«.

Решение:

Проверить директорию, в которую скопирован ключ. Убедиться, что путь указан верно, и повторно задать ключ в web-интерфейсе ALD Pro, если он не найден.

Примечание

-

При сопоставлении подразделений необходимо убедиться, что логин указывается в виде

user@domain, иначе возможны ошибки авторизации; -

В случае потери ключа авторизации (например, «id2 not found«), необходимо проверить директорию хранения ключей и выполнить переустановку через интерфейс управления.

Отладка работы модуля syncer¶

Для отладки работы модуля синхронизации необходимо включить режим отладки (debug):

root@syncer-dc1:~# nano /opt/rbta/aldpro/syncer/.env DEBUG=True

Логи:

-

syncer_loadrunner.log — отвечает за синхронизацию из PostgreSQL в ALD Pro:

/var/log/aldpro/syncer/syncer_loadrunner.log

-

syncer_watcher.log — отвечает за чтение данных из MS AD и запись в PostgreSQL:

/var/log/aldpro/syncer/syncer_watcher.log

Отладка работы модуля pwdSync¶

Модуль синхронизации паролей между MS AD и ALD Pro поддерживает включение режима отладки через файл:

root@syncer-dc1:~# nano /opt/rbta/aldpro/syncer/pwd_sync/standalone/__init__.py DEBUG = True

Журналы:

-

Журнал отладки:

/var/log/aldpro/syncer/pwd_sync/standalone_debug.log

-

Журнал ошибок:

/var/log/aldpro/syncer/pwd_sync/standalone_error.log

Важно

Текущая реализация не требует ручного перезапуска служб — запуск синхронизации осуществляется по расписанию systemd (таймеры, относящиеся к службам syncer-watcher, syncer-loadrunner, pwdSync).

Сценарии отладки¶

Ниже представлены типовые сценарии поиска и устранения ошибок.

Проверка состояния служб¶

Следует проверить, что таймеры служб активны, а службы запущены:

systemctl status syncer-watcher.timer systemctl status syncer-loadrunner.timer systemctl status syncer-pwdsync.timer systemctl status syncer-watcher.service systemctl status syncer-loadrunner.service systemctl status syncer-pwdsync.service

При наличии ошибок рекомендуется проверить журнал службы:

journalctl -u syncer-watcher.service journalctl -u syncer-loadrunner.service journalctl -u syncer-pwdsync.service

Ошибка дублирования имени при создании объекта¶

Если имя пользователя или группы совпадает в ALD Pro и MS AD, процесс syncer-loadrunner завершится с ошибкой:

CRITICAL ipa_load_runner Объект objectGUID=2f880038-bba4-4f05-b115-8b3a8da217b5 не может быть создан в ALD Pro из-за дублирования имени. ERROR ipa_load_runner Объект не может быть создан в ALD Pro из-за дублирования имени.

- Решение:

-

-

Переименовать объект в одном из источников;

-

Удалить объект из ALD Pro.

-

Важно

Перед началом синхронизации важно убедиться, что в настроенной точке синхронизации (подразделении) в MS AD и ALD Pro отсутствуют записи пользователей, групп, полностью идентичных друг другу (с одинаковыми именами). Если такие записи существуют, то в процессе синхронизации это приведет к ошибке и невозможности синхронизации.

Повторное появление удалённого объекта¶

Если пользователь/группа была удалена из ALD Pro и корзины, но осталась в MS AD, она может быть вновь синхронизирована.

Примеры логов:

ERROR ipa_load_runner Объект objectGUID=... не найден в ALD Pro INFO ipa_load_runner Сохранение объекта objectGUID=..., sync_status=3 CRITICAL ipa_load_runner Ошибка при обработке объекта. Требуется устранить ошибку вручную

Решение:

Удалить объект в MS AD или исключить его из области синхронизации;

Дождаться появления в корзине ALD Pro и удалить повторно.

Пошаговая диагностика:

-

Определить значение атрибута

objectGUIDобъекта в LDAP MS AD; -

Найти строки с ключевыми словами

Errorи нужнымobjectGUIDвsyncer_watcher.log.

grep '2f880038-bba4-4f05-b115-8b3a8da217b5' /var/log/aldpro/syncer/syncer_watcher.log

-

Найти строки с ключевыми словами Error и нужным objectGUID в syncer_loadrunner.log.

grep '2f880038-bba4-4f05-b115-8b3a8da217b5' /var/log/aldpro/syncer/syncer_loadrunner.log

Примечание

Если при создании точки синхронизации MS AD → ALD Pro задано одно сопоставление, второе сопоставление в той же точке будет невозможно. Такое поведение также фиксируется в логах и требует пересмотра структуры.

Неизвестный класс объекта в логах syncer-watcher¶

В процессе поиска объектов для синхронизации в журнале `syncer-watcher.log` могут встречаться ошибки следующего вида:

2025-06-25 07:12:03 syncer INFO runners Число объектов для обработки в watcher: 3 2025-06-25 07:12:03 syncer INFO runners Обработка объектов 2025-06-25 07:12:03 syncer ERROR runners Неизвестный класс объекта 2025-06-25 07:12:03 syncer ERROR runners Неизвестный класс объекта 2025-06-25 07:12:03 syncer ERROR runners Неизвестный класс объекта

Примечание

Данная ошибка не является критичной и не влияет на дальнейшую работу службы `syncer-watcher`.

В процессе выполнения запроса к каталогу LDAP MS AD в результат поиска могут попасть служебные объекты, которые не подлежат синхронизации. Например:

# search reference ref: ldap://ForestDnsZones.corp.test/DC=ForestDnsZones,DC=corp,DC=test # search reference ref: ldap://DomainDnsZones.corp.test/DC=DomainDnsZones,DC=corp,DC=test # search reference ref: ldap://corp.test/CN=Configuration,DC=corp,DC=test

Подобные объекты игнорируются при синхронизации и не влияют на корректность основного процесса.

Ошибка удаления объекта, отсутствующего в ALD Pro¶

Если объект был удалён из точки синхронизации (подразделения в MS AD) или перемещён в другое подразделение, но при этом его уже нет в ALD Pro, возможно появление ошибки при попытке удаления:

2025-06-25 11:26:41 syncer DEBUG ipa_load_runner Обработка объекта objectGUID=6cc876e1-40ae-44b3-b4a8-a9044f7dd69a, nsuniqueID=None, тип объекта=user, sync_status=3

2025-06-25 11:26:41 syncer DEBUG ipa_load_runner Удаление объекта nsuniqueID=None

2025-06-25 11:26:41 syncer DEBUG provider Запрос для объекта в целевой LDAP используя метод user_del

2025-06-25 11:26:41 syncer ERROR ipa_load_runner Ошибка во время удаления {'code': 4001, 'message': 'user1: user not found', 'data': {'reason': 'user1: user not found'}, 'name': 'NotFound'}

2025-06-25 11:26:41 syncer INFO ipa_load_runner Сохранение объекта objectGUID=6cc876e1-40ae-44b3-b4a8-a9044f7dd69a, nsuniqueID=None с sync_status=0

2025-06-25 11:26:41 syncer INFO ipa_load_runner Удаление записи 1 в точки синхронизации

Ошибка `user not found` означает, что в ALD Pro уже нет объекта, который предполагается удалить. Это может произойти, если:

-

объект был удалён вручную или автоматически на предыдущих этапах;

-

объект изначально не был синхронизирован, но был добавлен в список на удаление из-за изменений в MS AD.

Решение: данная ошибка не требует вмешательства. При следующем запуске службы `syncer-loadrunner.service` состояние синхронизации будет скорректировано, и сообщение об ошибке исчезнет.

Ошибка отсутствия TLS-сертификата для подключения к MS AD¶

Если в процессе подключения к целевому контроллеру MS AD отсутствует необходимый файл TLS-сертификата, в журнале syncer_loadrunner.log появится следующая ошибка:

2025-06-27 03:19:06 syncer DEBUG strategy Подключение к хосту dc1.ald.company.lan успешно. Протокол API 2025-06-27 03:19:06 syncer DEBUG provider Подключение к целевой LDAP 2025-06-27 03:19:06 syncer DEBUG strategy Попытка подключения к dc1.ald.company.lan 2025-06-27 03:19:06 syncer ERROR ipa_load_runner Нет файла сертификата для подключения id=1 Traceback (most recent call last): ... AttributeError: Нет файла сертификата для подключения id=1 2025-06-27 03:19:06 syncer DEBUG provider Отключение соединения от целевой LDAP 2025-06-27 03:19:06 syncer INFO ipa_load_runner loadrunner завершился

Причина: отсутствует файл публичного ключа для LDAPS-подключения к контроллеру MS AD.

Решение:

Скопировать сертификат sert.pem в требуемое расположение:

cp sert.pem /run/syncer/provider/key1.pem

Где sert.pem — это публичный ключ для LDAPS-подключения.

Либо проверить директорию, в которую скопирован ключ. Убедиться, что путь указан верно, и повторно задать ключ в web-интерфейсе ALD Pro, если он не найден.

Подробнее о подготовке и настройке сертификатов (см. Справочные материалы → Инструкция по дополнительной настройке модуля синхронизации → Выгрузка сертификатов для контроллера домена MS AD).

Отсутствие связи с контроллером MS AD¶

Если со стороны ALD Pro отсутствует сетевое соединение с контроллером MS AD, в журнале syncer_watcher.log зафиксируется ошибка следующего вида:

2025-06-30 14:43:52 syncer DEBUG provider Подключение к LDAP источник

2025-06-30 14:43:52 syncer DEBUG strategy Попытка подключения к windc1.corp.test

2025-06-30 14:43:55 syncer ERROR strategy {'desc': "Can't contact LDAP server", 'errno': 107, 'info': 'Transport endpoint is not connected'}

2025-06-30 14:43:58 syncer ERROR strategy {'desc': "Can't contact LDAP server", 'errno': 107, 'info': 'Transport endpoint is not connected'}

syncer ERROR run Не удалось подключиться к хосту=windc1.corp.test. Протокол LDAP

Решение:

Проверить доступность порта 389 на контроллере MS AD

nc -vz windc1.corp.test 389

Если порт недоступен — устранить ограничения, связанные с настройками сетевых экранов, маршрутизацией и другими компонентами инфраструктуры.

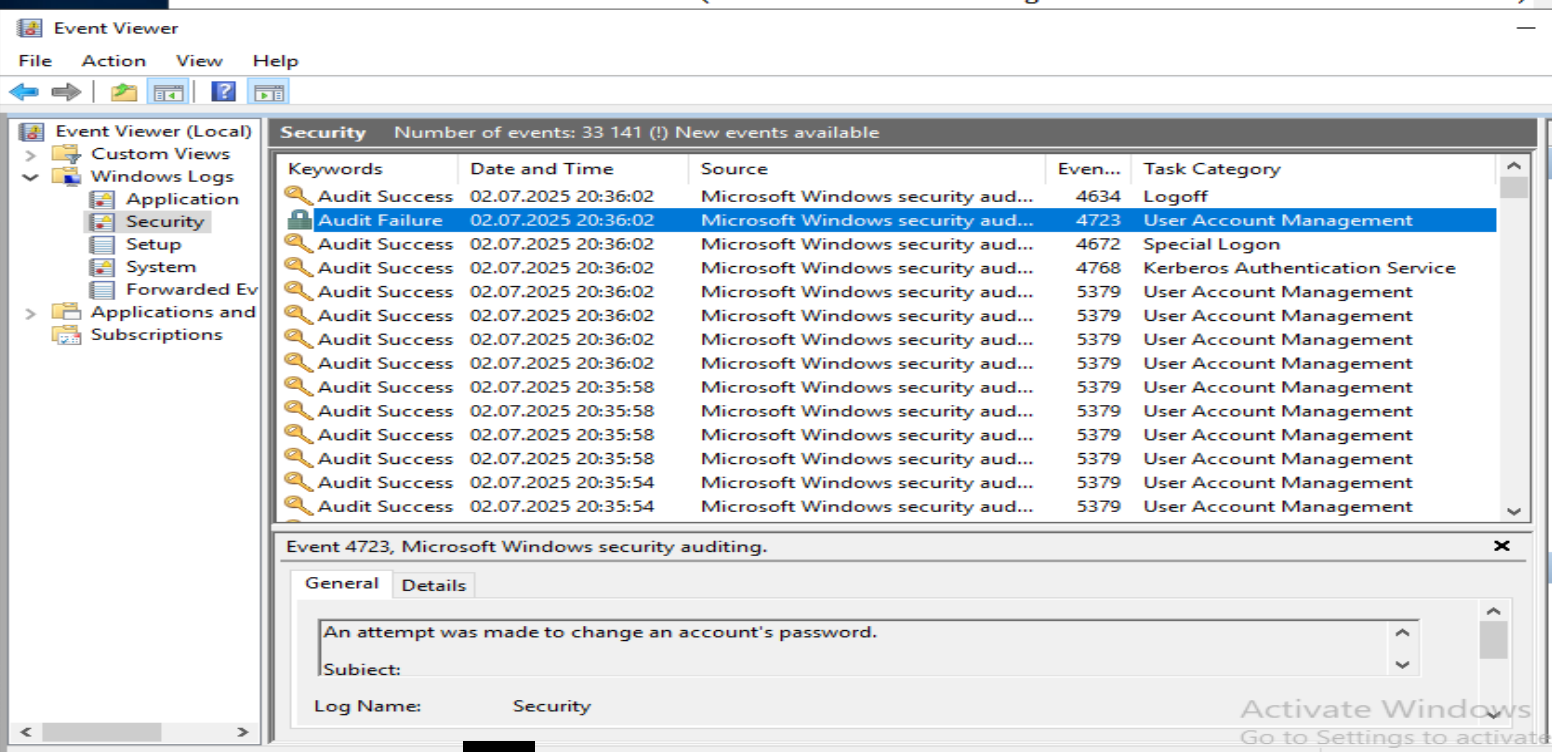

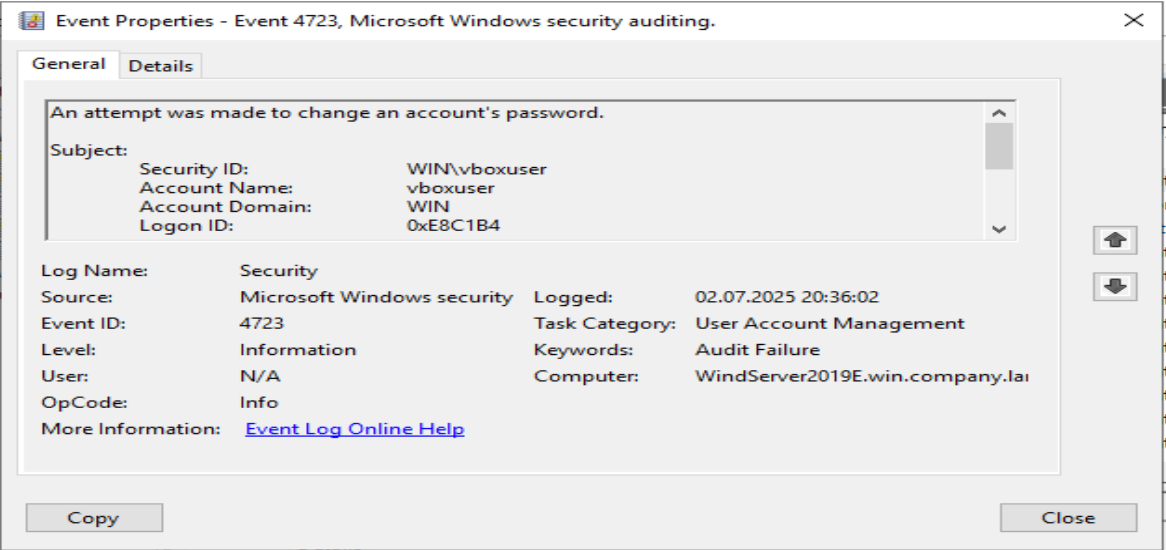

Неверный пароль при доступе из web-интерфейса АLD Pro¶

В случае, когда web-интерфейсе ALD Pro неверно указано пароль пользователя, под которым происходит подключение к LDAP MS AD, в файле syncer_watcher.log будет ошибка:

2025-07-02 12:17:40 syncer DEBUG provider Подключение к LDAP источник

2025-07-02 12:17:40 syncer DEBUG strategy Попытка подключения к windc1.corp.test

2025-07-02 12:17:40 syncer ERROR strategy {'desc': 'Invalid credentials', 'info': '80090308: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839'}

2025-07-02 12:17:40 syncer ERROR strategy {'desc': 'Invalid credentials', 'info': '80090308: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839'}

syncer ERROR run Не удалось подключиться к хосту=windc1.corp.test. Протокол LDAP

Решение:

Проверить правильность ввода пароля.

Проблемы с синхронизацией пароля новых пользователей MS AD¶

При первой попытке синхронизации пароля пользователя из Microsoft Active Directory в ALD Pro может возникать при условиях:

-

данный пользователь только что создан в MS AD;

-

пароль пользователя ни разу не изменялся в MSAD;

-

синхронизация завершилась с ошибкой.

При попытке синхронизации данных пользователя из MS AD в ALD Pro журнал работы модуля синхронизации syncer (файл syncer_standalone_error.log) содержит записи следующего вида:

2025-08-24 13:06:49 pwd-sync ERROR utils Возникло исключение во время выполнения <function ADldap.delete_attr ...>

2025-08-24 13:06:55 pwd-sync ERROR processors Ошибка NO_SUCH_ATTRIBUTE, текст ошибки {'desc': 'No such attribute', 'info': '00002076: AtrErr: DSID-030F194C, ... (userParameters)'}

Traceback (most recent call last):

...

ldap.NO_SUCH_ATTRIBUTE: {'desc': 'No such attribute', 'info': '00002076: AtrErr: DSID-030F194C, ... Att 9008a (userParameters)'}

Причина:

У новых пользователей MS AD, для которых пароль ещё ни разу не был изменён, отсутствует ряд служебных атрибутов (например, userParameters и whenChanged).

При первой синхронизации из ALD PRO модуль syncer пытается работать с этими атрибутами, и каталог возвращает ошибку NO_SUCH_ATTRIBUTE.

В результате синхронизация пароля не выполняется.

Решение:

Для всех новых пользователей, созданных в MS AD, необходимо однократно сменить пароль (достаточно через стандартные средства Windows или административные утилиты).

После этого в каталоге будут установлены значения атрибутов (в том числе whenChanged), и последующая синхронизация паролей из ALD PRO в MS AD будет выполняться без ошибок.

This topic provides reference information specific to Active Directory Lightweight Directory Services (AD LDS) Lightweight Directory Access Protocol (LDAP) integrations. When you’re installing the Okta LDAP Agent, you need this information to integrate your AD LDS directory with Okta. See Install the Okta LDAP Agent.

The Okta LDAP integration for AD LDS isn’t compatible with and isn’t supported for use with Active Directory Domain Services (AD DS). You must use the Okta Active Directory Agent to integrate Okta with Active Directory Domain Services (AD DS).

Recommended version

Windows Server 2016

Known issues

- The status of users requesting a temporary password doesn’t change from active to password expired.

- When the provisioning settings indicate Do nothing when users are deactivated, users remain active in Okta. When a single source provides user profile attributes, deactivated users are disconnected from the source and Okta becomes the source for user profile attributes.

Integration configuration

During the initial agent install and configuration documented in Install the Okta LDAP Agent, these are the attributes for AD LDS integrations:

- Unique Identifier Attribute: distinguishedname

- DN Attribute: distinguishedname

- User Object Class: identityperson

- User Object Filter: (objectclass=identityperson)

- *Account Disabled Attribute: msds-useraccountdisabled

- *Account Disabled Value: TRUE

- *Account Enabled Value: FALSE

- Password Attribute: unicodepwd

- Group Object Class: group

- Group Object Filter: (objectclass=group)

- Member Attribute: member

Schema read

To add attributes from AUX classes, add the auxiliary class as an Auxiliary Object Class to the directory provisioning configuration.

Password change

Users can change their password by selecting Settings on the Okta End-User Dashboard.

To allow users to change or reset their password, click , select the LDAP tab, and then select Users can change their LDAP passwords in Okta.

The AD LDS error message values determine the error messages to display in Okta. For example, an AD LDS error value of 2245 corresponds to the following error message in Okta:

Unable to update the password. The value provided for the new password does not meet the length, complexity, or history requirements of the domain.

Password reset

Either an admin or the User Forgot Password flow can trigger a password reset.

Password reset can fail if the new password doesn’t meet the password policy criteria.

Password validation

AD LDS uses the local system password policy or the domain password policy for password validation.

Import

To create user profiles, use object classes such as user, inetOrgPerson, person, or OrganizationalPerson. To use a customized profile, update the identityperson options.

JIT provisioning

There are no special considerations for AD LDS Just-In-Time (JIT) provisioning. For user identification (UID), use an email format to match the default setting for an Okta username. Don’t use an external identity provider (IdP) to trigger a sign-in flow.

To make sure that JIT provisioning is successful the first time:

- The value of the configured naming attribute (such as UID) must not exist in Okta.

- The value of the configured naming attribute (such as UID) must be unique in all JIT-enabled directories.

- The required attributes must be present. The Okta defaults are email, givenName, sn, and uid.

- The password must be correct.

- Set the Account Disabled Attribute to false on the LDAP server.

When JIT provisioning completes successfully, all user attributes specified on the LDAP settings page and in the Profile Editor are imported. To select other mandatory attributes, use the Profile Editor.

Membership import

During import, if the default AD LDS settings are used, user groups with the objectClass group are imported and added to the user specified in the member group attribute.

During import, if the membership attribute is set to seeAlso, users are assigned to the groups added to the seeAlso user attribute.

Provisioning

There are no special considerations for AD LDS LDAP integrations.

To create and assign passwords when creating user profiles:

- Contact Okta customer support to enable LDAP push password updates.

- Disable delegated authentication:

- In the Admin Console, go to .

- Click Edit in the Delegated Authentication pane.

- Clear the Enable delegated authentication to LDAP checkbox.

- Click Save.

- Accept the default setting to reset all LDAP user passwords and click Disable LDAP Authentication.

- Open your Okta Admin Console, click .

- Click Edit, select Enable next to Sync Password, and click Save.

When Sync Password is enabled, the LDAP agent sends the action PASSWORD_UPDATE when the user signs in for the first time.

To assign existing Okta users to LDAP:

- In the Admin Console, go to .

- Click Edit, select Enable next to Create Users, and click Save.

- Click .

- Select the Okta group to which you want to assign users.

- Click Manage Directories.

- Select an LDAP instance in the left pane and click Next.

- Enter the full distinguished name (DN) for the new user LDAP container in the Provisioning Destination DN field.

- Click Confirm Changes.

Troubleshooting

If LDAP directory authentication fails, the agent logs display messages similar to the following to assist with diagnosis and resolution:

Agent: Success

POST initiated with result status=SUCCESS, actionType=USER_AUTH_AND_UPDATE, actionId=ADSttbJoCgX6d8bVs0g3, diagnostic message=, error code=, matched dn=, message=SUCCESS, result code=, vendor=AD_LDS

Agent: DelAuth failure

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADSttkKzNHPmn4Cky0g3, diagnostic message=8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839?, error code=49, matched dn=CN=LynxyADLVSWih2Group,CN=UsersGroup,OU=usersLynxy,DC=funnyface,DC=net,DC=local, message=LDAPException(resultCode=49 (invalid credentials), errorMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839?’, diagnosticMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 52e, v3839?’), result code=invalid credentials, vendor=AD_LDS

Agent: No user

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADSttml2duHannKQp0g3, diagnostic message=, error code=, matched dn=, message=User not found while executing query: (&(objectclass=identityperson)(uid=LynxyADLDSWith2Group22s@lynxy.com)), result code=, vendor=AD_LDS

Agent: User deactivated (msDS-UserAccountDisabled = TRUE)

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADSttoAFlo2ktz8nu0g3, diagnostic message=8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 533, v3839?, error code=49, matched dn=CN=LynxyADLVSWih2Group,CN=UsersGroup,OU=usersLynxy,DC=funnyface,DC=net,DC=local, message=LDAPException(resultCode=49 (invalid credentials), errorMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 533, v3839?’, diagnosticMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 533, v3839?’), result code=invalid credentials, vendor=AD_LDS

Agent: Account expired

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADStxkjhWLW7DX9qN0g3, diagnostic message=8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 701, v3839?, error code=49, matched dn=CN=LynxyADLVSUserForChange2,CN=UsersGroup,OU=usersLynxy,DC=funnyface,DC=net,DC=local, message=LDAPException(resultCode=49 (invalid credentials), errorMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 701, v3839?’, diagnosticMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 701, v3839?’), result code=invalid credentials, vendor=AD_LDS

Agent: Password Expired

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADSu99dXaoVG7gFjG0g3, diagnostic message=8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 532, v3839?, error code=49, matched dn=CN=delauth2,CN=\#Users,DC=funnyface,DC=net,DC=local, message=LDAPException(resultCode=49 (invalid credentials), errorMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 532, v3839?’, diagnosticMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 532, v3839?’), result code=invalid credentials, vendor=AD_LDS

Agent: Account locked

POST initiated with result status=FAILURE, actionType=USER_AUTH_AND_UPDATE, actionId=ADSv4gTD5ihbuqeep0g3, diagnostic message=8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 775, v3839?, error code=49, matched dn=CN=test1706 test1706,CN=UsersGroup,OU=usersLynxy,DC=funnyface,DC=net,DC=local, message=LDAPException(resultCode=49 (invalid credentials), errorMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 775, v3839?’, diagnosticMessage=’8009030C: LdapErr: DSID-0C09042A, comment: AcceptSecurityContext error, data 775, v3839?’), result code=invalid credentials, vendor=AD_LDS

Related topic

Install the Okta Active Directory agent

Платные услуги для вашего проекта

- Консалтинг и техническая поддержка

Запросы в рамках коммерческой поддержки имеют гарантированное время ответа

- Разработка на заказ

Предоставляем разработку полностью нашими рабочими ресурсами или участвуем в создании вашего проекта

- Обучение

Для быстрого и всестороннего освоения особенностей платформы, чтобы повысить продуктивность вашей команды

Haulmont

мы разрабатываем современные корпоративные решения

-

Эксперты в области разработки корпоративного ПО

-

Создатели CUBA Platform

-

Компания основана в 2008

-

300+

разработчиков

-

400+

проектов

-

Клиенты в

60+

странах

My Sonatype

Community

Forum

Ideas

Office Hours

Learn

Courses

Videos

Support

Knowledge Base

Documentation

Resources

SSC Maturity Survey

STEPP Assessment

Hosted Workshops